|

|

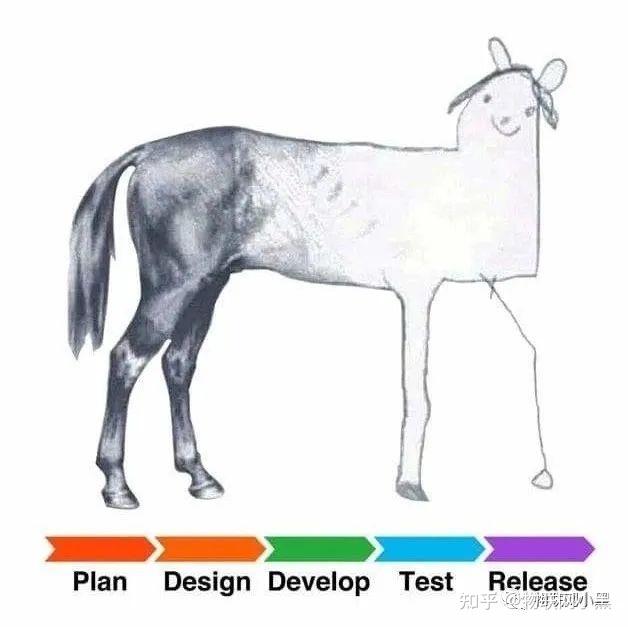

最近对开发的系统进行了全面的体检,本来以为都健康运行这么久了肯定不会有啥漏洞,其实仔细的扫描还是发现了不少毛病。大多都是开发时没有注意的小问题,到了生产环境可不是那么简单了,被监管部门发现了轻则罚款,重则服务器受人控制,等着被勒索。

对于这次体检我深刻的理解到安全的重要性,虽然现在很多防注入,xss,sql注入类的攻击在框架层面都能被拦截掉,但同样很多开发组件也会带来一些安全问题,比如常用的swagger接口文档,这个会导致文档泄露,容易造成攻击者定向突破。还有alibaba的慢sql组件druid这个容易使用默认口令导致泄露。

Spring Boot Actuator未授权访问漏洞,引入actuator的项目,很多路径未授权就可以访问。例如:/info、/beans等。实际这些都不应开放,最对只开放个健康检查/health。严重的可以通过 /actuator/heapdump下载heapdump文件利用工具heapdump_tool,读取heapdump文件中的敏感信息,如密码:阿里云ak和sk密钥信息进一步可以访问到主机并进行交互。前端与后台的数据交互使用内部约定的加密算法进行加密处理。

还有一些基本的弱口令问题,尽量避免万年通用的admin,主要还是要有意识的注意这些容易忽视的问题,比如常用的nacos,xxl-job,Ftp开发组件的密码。

任何应用最本质的东西其实都是数据。用户使用产品的过程,就是在和企业进行数据交换的过程。安全的本质就是保护数据被合法地使用。

| 序号 | web安全评估项 | 是否已检查 | 评估结论 | | 1 | 任意用户登陆 | 是 | 未发现漏洞 | | 2 | 水平越权 | 是 | 未发现漏洞 | | 3 | 用户名枚举 | 是 | 未发现漏洞 | | 4 | 退出登录后会话未失效 | 是 | 未发现漏洞 | | 5 | Web服务器多余端口开放 | 是 | 未发现漏洞 | | 6 | 不安全的http方法 | 是 | 未发现漏洞 | | 7 | .DS_Store文件泄露 | 是 | 未发现漏洞 | | 8 | 版本信息泄露 | 是 | 未发现漏洞 | | 9 | 用户名密码明文传输 | 是 | 未发现漏洞 | | 10 | X-Frame-Options Header 未配置 | 是 | 未发现漏洞 | | 11 | Log4j漏洞 | 是 | 未发现漏洞 | | 12 | CORS跨域资源共享 | 是 | 未发现漏洞 | | 13 | 弱口令 | 是 | 未发现漏洞 | | 14 | 未授权访问 | 是 | 未发现漏洞 | | 15 | 任意用户密码修改/重置 | 是 | 未发现漏洞 | | 16 | 服务端请求伪造(SSRF) | 是 | 未发现漏洞 | | 17 | XML注入 | 是 | 未发现漏洞 | | 18 | 任意文件下载 | 是 | 未发现漏洞 | | 19 | SQL注入 | 是 | 未发现漏洞 | | 20 | 垂直越权 | 是 | 未发现漏洞 | | 21 | 跨站脚本攻击(XSS) | 是 | 未发现漏洞 | | 22 | 任意文件上传 | 是 | 未发现漏洞 | | 23 | SNMP使用默认团体字符串 | 是 | 未发现漏洞 | | 24 | 文件包含 | 是 | 未发现漏洞 | | 25 | HTTP.sys远程代码执行漏洞 | 是 | 未发现漏洞 | | 26 | Apache Struts远程代码执行 | 是 | 未发现漏洞 | | 27 | IIS短文件名泄露 | 是 | 未发现漏洞 | | 28 | Apache Tomcat实例目录漏洞 | 是 | 未发现漏洞 | | 29 | 框架注入漏洞 | 是 | 未发现漏洞 | | 30 | 链接注入漏洞 | 是 | 未发现漏洞 | | 31 | Flash跨域漏洞 | 是 | 未发现漏洞 | | 32 | Host头攻击 | 是 | 未发现漏洞 | | 33 | Rsync未授权访问 | 是 | 未发现漏洞 | | 34 | FTP匿名登录 | 是 | 未发现漏洞 | | 35 | PHPinfo页面泄露 | 是 | 未发现漏洞 | | 36 | .Git源码泄露 | 是 | 未发现漏洞 | | 37 | 短信轰炸 | 是 | 未发现漏洞 | | 38 | URL重定向 | 是 | 未发现漏洞 | | 39 | 缓慢的HTTP拒绝服务攻击 | 是 | 未发现漏洞 | | 40 | 密码暴力破解风险 | 是 | 未发现漏洞 | | 41 | 物理路径泄露 | 是 | 未发现漏洞 | | 42 | WEB-INF/web.xml泄露 | 是 | 未发现漏洞 | | 43 | 目录遍历 | 是 | 未发现漏洞 | | 44 | 没有CSRF保护的HTML表单 | 是 | 未发现漏洞 | | 45 | Snoop Servlet信息泄露 | 是 | 未发现漏洞 | | 46 | .idea目录信息泄露 | 是 | 未发现漏洞 |

对比安全测试报告里的评估项还是能避免大多数问题的。 |

|