|

|

华云安一直持续跟进和研究前沿漏洞、复现和编写漏洞检测脚本(PoC),并赋能给自身产品。

根据近期漏洞爆发与华云安安全实验室研究情况,本周输出以下重要PoC漏洞检测脚本,涉级Apache 组件、D-Link路由器等,其风险等级、危害程度等多为高危。

华云安以下产品具有同步支持以下漏洞的检测和验证或者利用的能力:

★ 灵鉴弱点检测与风险评估系统Ai.Scan

★ 灵刃智能渗透与攻击模拟系统Ai.Bot

★ 蚂蚁PoC漏洞扫描工具

★ 猎鹰Exp漏洞利用工具

漏洞目录

1、Trendnet AC2600 授权问题漏洞

2、Sophos SG UTM 代码注入漏洞

3、elFinder 代码问题漏洞(RCE)

4、SearchBlox 安全漏洞

5、SAP Solution Manager 访问控制错误漏洞

01 CVE-2021-20158

基本信息

编号:CVE-2021-20158

名称:Trendnet AC2600 授权问题漏洞

等级:CRITICAL

CVSS:9.8

发布时间:2021-12-30

漏洞描述及危害

Trendnet AC2600是美国趋势网络(Trendnet)公司的一款无线路由器。

Trendnet AC2600 TEW-827DRU 版本 2.08B01 存在安全漏洞,该漏洞源于隐藏的管理命令,未经身份验证的恶意行为者可能会强制更改管理员密码。

影响范围

Trendnet AC2600 TEW-827DRU 版本 2.08B01

解决方案

当前官方已发布受影响版本的对应补丁,建议受影响的用户及时更新官方的安全补丁及时更新官方的安全补丁。

补丁链接:

https://www.tenable.com/security/research/tra-2021-54

02 CVE-2020-25223

基本信息

编号:CVE-2020-25223

名称:Sophos SG UTM 代码注入漏洞

等级:CRITICAL

CVSS:9.8

发布时间:2021-09-25

漏洞描述及危害

Sophos SG UTM是英国sophos的一款安全网关。该产品用于保护局域网内的计算机节点。

Sophos SG UTM WebAdmin 存在安全漏洞,攻击者可利用该漏洞远程执行代码,以下产品及版本受到影响:v9.705 MR5版本, v9.607 MR7版本, v9.511 MR11版本。

影响范围

Sophos SG UTM WebAdmin v9.705 MR5版本

Sophos SG UTM WebAdmin v9.607 MR7版本

Sophos SG UTM WebAdmin v9.511 MR11版本

解决方案

当前官方已发布受影响版本的对应补丁,建议受影响的用户及时更新官方的安全补丁及时更新官方的安全补丁。

补丁链接:

https://community.sophos.com/b/security-blog/posts/advisory-resolved-rce-in-sg-utm-webadmin-cve-2020-25223

03 CVE-2021-32682

基本信息

编号:CVE-2021-32682

名称:elFinder 代码问题漏洞(RCE)

等级:CRITICAL

CVSS:9.8

发布时间:2021-06-14

漏洞描述及危害

elFinder是一套基于Drupal平台的、开源的AJAX文件管理器。该产品提供多文件上传、图像缩放等能。

elFinder 存在安全漏洞,攻击者可利用该漏洞在托管elFinder PHP连接器的服务器上执行任意代码和令。

影响范围

elFinder <= 2.1.58

解决方案

当前官方已发布受影响版本的对应补丁,建议受影响的用户及时更新官方的安全补丁及时更新官方的安全补丁。

补丁链接:

https://github.com/Studio-42/elFinder/commit/a106c350b7dfe666a81d6b576816db9fe0899b17

04 CVE-2020-35580

基本信息

编号:CVE-2020-35580

名称:SearchBlox 安全漏洞

等级:HIGH

CVSS:7.5

发布时间:2021-05-20

漏洞描述及危害

SearchBlox是美国SearchBlox公司的一个应用件。为内部部署或云部署提供了强大的企业搜索体系构。

SearchBlox 9.2.2之前版本存在安全漏洞,该漏洞允许远程的、未经身份验证的用户通过/searchblox/servlet/FileServlet?col=url=从操作系统读取任意文件。

影响范围

SearchBlox SearchBlox < 9.2.2

解决方案

目前厂商暂未发布修复措施解决此安全问题,建议使用此软件的用户随时关注厂商主页或参考网址以获取解决办法:https://developer.searchblox.com/docs/getting-started-with-searchblox

05 CVE-2020-6207

基本信息

编号:CVE-2020-6207

名称:SAP Solution Manager 访问控制错误漏洞

等级:CRITICAL

CVSS:9.8

发布时间:2020-03-10

漏洞描述及危害

SAP Solution Manager是德国思爱普(SAP)公司的一套集系统监控、SAP支持桌面、自助服务、ASAP实施等多个功能为一体的系统管理平台。该平台可以帮助客户建立SAP解决方案的生命周期管理,并提供系统监控、远程支持服务和SAP产品组件升级等功能。

SAP Solution Manager (User Experience Monitoring) 7.2版本中存在安全漏洞,该漏洞源于程序没有对服务进行任意的身份验证。攻击者可利用该漏洞入侵所有连接Solution Manager的SMDAgents。

影响范围

SAP Solution Manager <= 7.2

解决方案

当前官方已发布受影响版本的对应补丁,建议受影响的用户及时更新官方的安全补丁及时更新官方的安全补丁。

补丁链接:

https://wiki.scn.sap.com/wiki/pages/viewpage.action?pageId=540935305

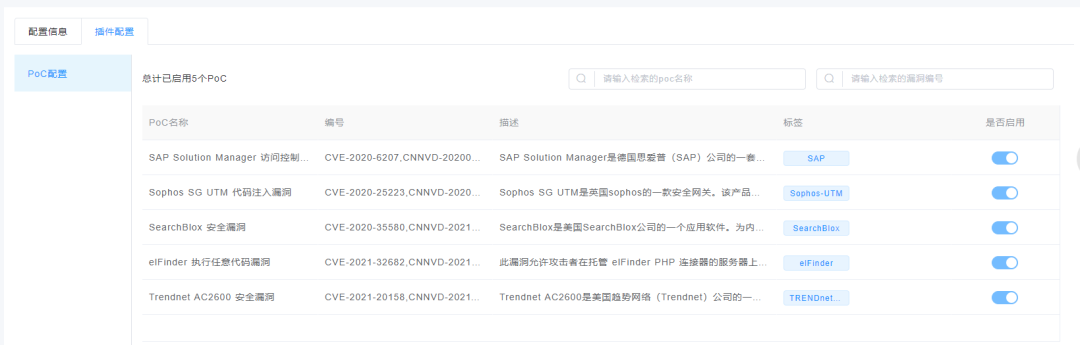

产品截图

华云安

华云安是一家深耕于网络空间安全领域的高新技术企业,专注于漏洞研究、攻防对抗、产品研发、安全服务;致力于对主动防御、情报协同、溯源反制能力进行融合创新,以攻击者视角构建攻击面管理安全能力平台,提供新一代网络安全对抗防御解决方案。公司服务于国家网络安全监管部门及金融、能源、教育、医疗等关键信息基础设施行业。

公司持续构建的原子化安全能力平台,秉承数据驱动、AI引领的理念,通过基于知识图谱的安全风险库和场景化人工智能引擎两大核心技术,结合不同的业务需求灵活组合安全能力,实现一个平台覆盖所有安全能力。 |

|